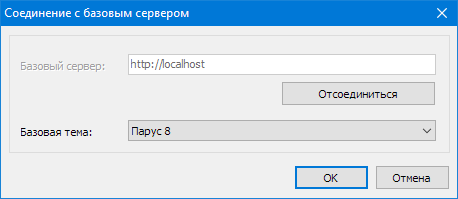

Для установки сетевых настроек нажмите

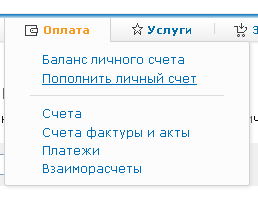

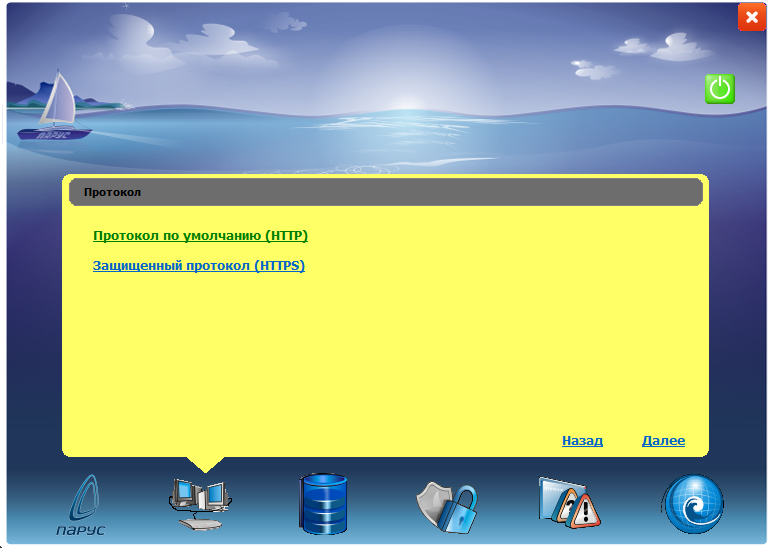

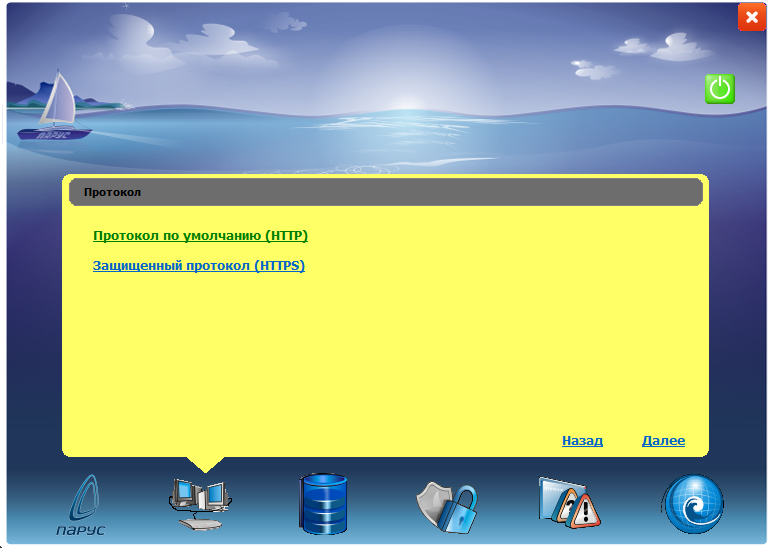

Откроется окно выбора протокола обмена данными:

Доступны два варианта:

- HTTP - стандартный протокол обмена данными через интернет

- HTTPS - защищенный протокол обмена данными через интернет

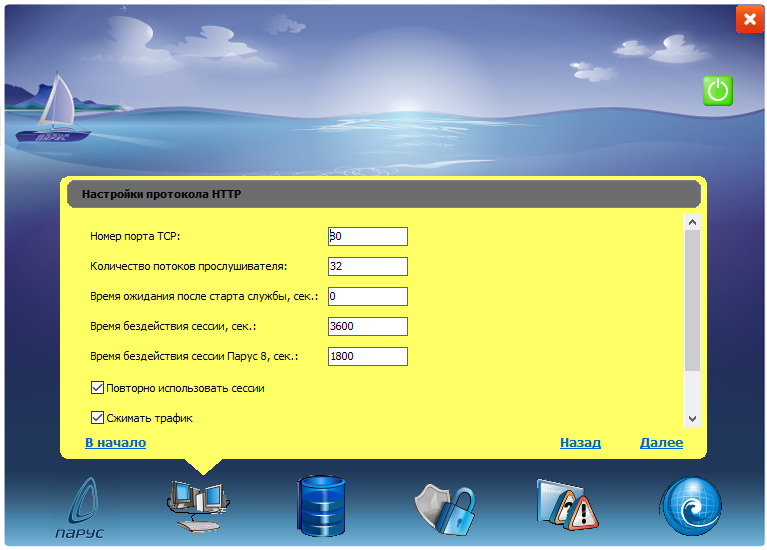

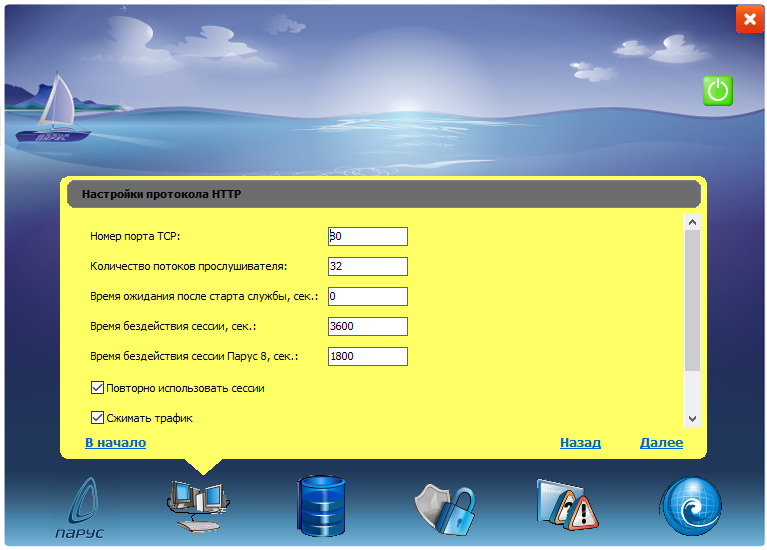

Настройки для HTTP:

- Порт TCP: указывает номер порта TCP/IP, который будет прослушиваться сервисом для приема входящих запросов на всех имеющихся на момент старта сервиса в системе сетевых интерфейсах. Поскольку сервис реализует протокол HTTP, то рекомендуется использовать порт 80. В случае, если Web-сервер использует третьестороннее серверное программное обеспечение (Microsoft IIS, Apache, и т. п.), которое обслуживает 80 порт (и "занимает" его), то необходимо использовать порт, отличный от 80 (и при этом свободный). Обращаться к сервису в таком случае необходимо, указывая порт в строке адреса после двоеточия. При помощи команды Windows netstat можно узнать текущее состояние портов TCP.

- Количество потоков прослушивателя: определяет количество потоков обслуживаемых входящие соединения (по умолчанию используется 16 потоков). При неустойчивом канале связи, значение этого параметра настраивается согласно рекомендациям.

- Время ожидания после старта службы: определяет количество секунд, в течение которых сервис будет ожидать завершения инициализирующих действий других компонент системы, после чего приступит к собственной инициализации. В случае, если web-сервер и сервер БД установлены на одной машине, то необходимо дождаться перехода БД в состояние "open", прежде, чем открывать сессии Oracle и приступать к обработке запросов удаленных пользователей. Время, необходимое для этого, нужно выразить в секундах и задать в значении этого параметра.

| Полезные цифры |

|---|

| 1/2 минуты | 30 секунд |

| 1 минута | 60 секунд |

| 2 минуты | 120 секунд |

| 3 минуты | 180 секунд |

| 5 минут | 300 секунд |

| 10 минут | 600 секунд |

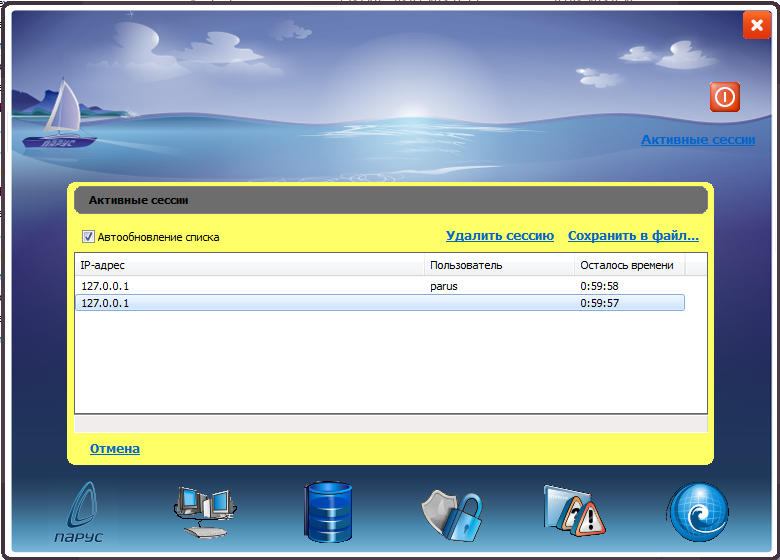

- Время бездействия сессии: определяет количество секунд, в течение которых сессия веб сервера (серверный объект, владеющий информацией о состоянии удаленного подключения) сохраняется в памяти сервера в случае отсутствия активности удаленного пользователя. После истечения этого времени сессия будет уничтожена вместе со всей несохраненной клиентом информацией (в том числе и аутентификационной). Категорически не рекомендуется устанавливать это значение меньше, чем 300 секунд (5 минут). Значение по умолчанию - 3600 секунд (1 час). Все ненулевые значения, меньшие 60, трактуются как 60 секунд.

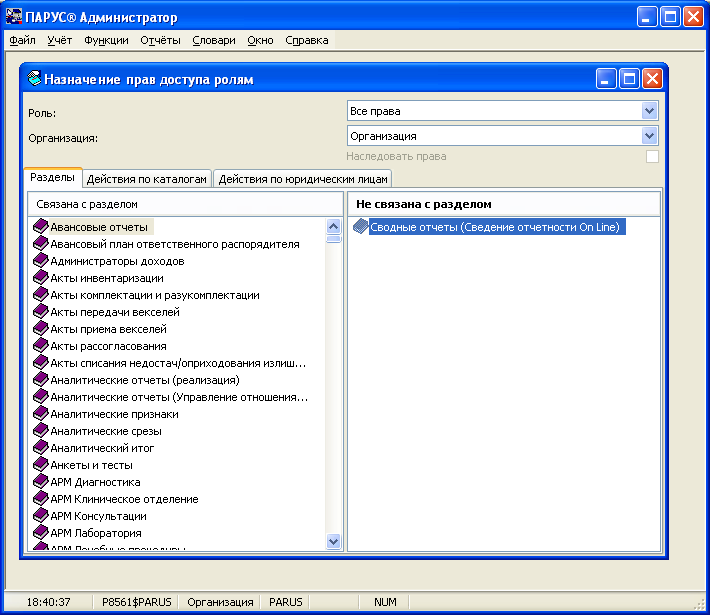

- Время бездействия сессии Парус 8: устанавливает ограничение по времени бездействия в секундах, во время создания веб сессии Парус 8 в БД. Значение по умолчанию, соответствует времени бездействия сессии веб сервера. При использовании значения 0 - ограничение на время бездействия не накладывается. Но во время завершения сессии веб сервера по истечению времени бездействия, сессия Парус 8 автоматически также будет завершена. То же самое касается случая, когда значение времени бездействия сессии Парус 8, будет превышать время бездействия сессии сервера приложений. Все ненулевые значения, меньшие 60, трактуются как 60 секунд. Используемые значения конкретных сессий можно увидеть в интерфейсе Парус 8 - Администратор -> Учет -> Управление сеансами.

| Полезные цифры |

|---|

| 1/2 часа | 1800 секунд |

| 1 час | 3600 секунд |

3/2 часа,

полтора часа | 5400 секунд |

| 2 часа | 7200 секунд |

| 3 часа | 10800 секунд |

| Сутки | 86400 секунд |

| Неделя | 604800 секунд |

- Повторно использовать сессии: позволяет не переоткрывать соединения после каждого обмена "запрос-ответ" между клиентом и сервером. Повторно используются соединения только в том случае, если такие соединения поддерживаются клиентом и сервером согласованно. Время ожидания нового запроса на зарезервированном соединении составляет 75 секунд. Рекомендуется выключать этот параметр при обслуживании более 300 одновременных соединений, поскольку слишком большой ресурс сервера начинает тратиться на проверку состояния зарезервированных соединений, что отрицательно сказывается на производительности системы в целом.

- Сжимать трафик: позволяет серверу использовать архивацию передаваемых данных. Архивация применяется только в том случае, если браузер удаленного клиента способен корректно обрабатывать сжатые данные. Для сжатия трафика используется библиотека zlib. Минимальная тестированная на совместимость версия - 1.0.4, она включается в стандартную поставку сервиса.

- Отключать алгоритм Nagle для соединений: Выключает алгоритм Nagle для TCP соединений, путем включения опции TCP_NO_DELAY у сокетов. Данная опция будет работать только при включенной опции "Повторно использовать сессии".

- Способ идентификации сессии: позволяет указать каким способом будет отслеживаться сервером открытая сессия. Возможны варианты отслеживания по идентификатору сессии, по IP-адресу удаленного пользователя, а также одновременное отслеживание по идентификатору и IP-адресу.

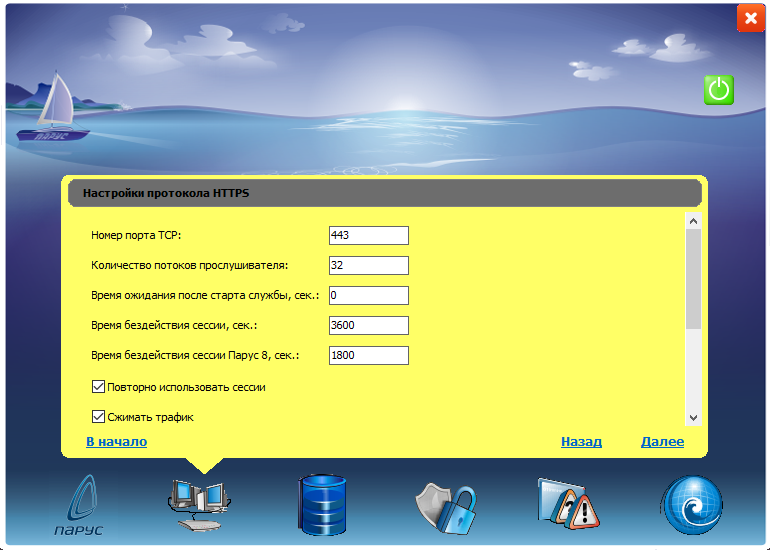

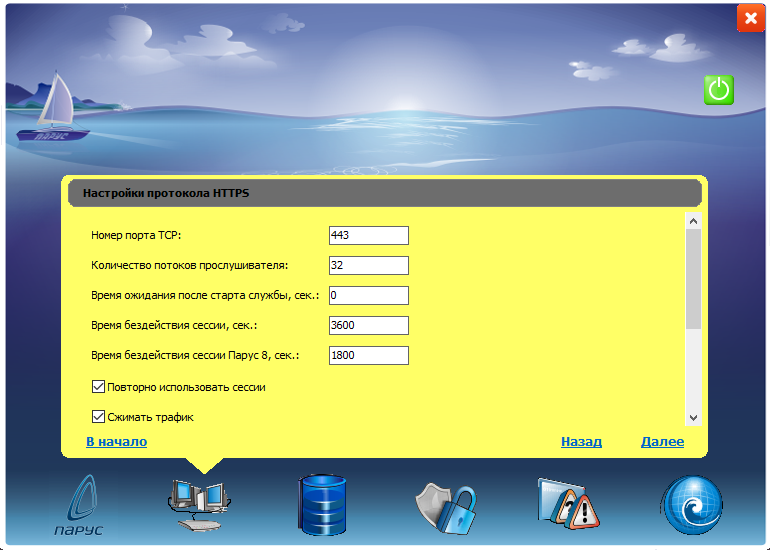

Настройки для HTTPS:

- Порт TCP: указывает номер порта TCP/IP, который будет прослушиваться сервисом для приема входящих запросов на всех имеющихся на момент старта сервиса в системе сетевых интерфейсах. Поскольку сервис реализует протокол HTTPS, то рекомендуется использовать порт 443. В случае, если Web-сервер использует третьестороннее серверное программное обеспечение (Microsoft IIS, Apache, и т. п.), которое обслуживает 443 порт (и "занимает" его), то необходимо использовать порт, отличный от 443 (и при этом свободный). Обращаться к сервису в таком случае необходимо, указывая порт в строке адреса после двоеточия. При помощи команды Windows netstat можно узнать текущее состояние портов TCP.

- Количество потоков прослушивателя: определяет количество потоков обслуживаемых входящие соединения (по умолчанию используется 16 потоков). При неустойчивом канале связи, значение этого параметра настраивается согласно рекомендациям.

- Время ожидания после старта службы: определяет количество секунд, в течение которых сервис будет ожидать завершения инициализирующих действий других компонент системы, после чего приступит к собственной инициализации. В случае, если web-сервер и сервер БД установлены на одной машине, то необходимо дождаться перехода БД в состояние "open", прежде, чем открывать сессии Oracle и приступать к обработке запросов удаленных пользователей. Время, необходимое для этого, нужно выразить в секундах и задать в значении этого параметра.

| Полезные цифры |

|---|

| 1/2 минуты | 30 секунд |

| 1 минута | 60 секунд |

| 2 минуты | 120 секунд |

| 3 минуты | 180 секунд |

| 5 минут | 300 секунд |

| 10 минут | 600 секунд |

- Время бездействия сессии: определяет количество секунд, в течение которых сессия веб сервера (серверный объект, владеющий информацией о состоянии удаленного подключения) сохраняется в памяти сервера в случае отсутствия активности удаленного пользователя. После истечения этого времени сессия будет уничтожена вместе со всей несохраненной клиентом информацией (в том числе и аутентификационной). Категорически не рекомендуется устанавливать это значение меньше, чем 300 секунд (5 минут). Значение по умолчанию - 3600 секунд (1 час). Все ненулевые значения, меньшие 60, трактуются как 60 секунд.

- Время бездействия сессии Парус 8: устанавливает ограничение по времени бездействия в секундах, во время создания веб сессии Парус 8 в БД. Значение по умолчанию, соответствует времени бездействия сессии веб сервера. При использовании значения 0 - ограничение на время бездействия не накладывается. Но во время завершения сессии веб сервера по истечению времени бездействия, сессия Парус 8 автоматически также будет завершена. То же самое касается случая, когда значение времени бездействия сессии Парус 8, будет превышать время бездействия сессии сервера приложений. Все ненулевые значения, меньшие 60, трактуются как 60 секунд. Используемые значения конкретных сессий можно увидеть в интерфейсе Парус 8 - Администратор -> Учет -> Управление сеансами.

| Полезные цифры |

|---|

| 1/2 часа | 1800 секунд |

| 1 час | 3600 секунд |

3/2 часа,

полтора часа | 5400 секунд |

| 2 часа | 7200 секунд |

| 3 часа | 10800 секунд |

| Сутки | 86400 секунд |

| Неделя | 604800 секунд |

- Повторно использовать сессии: позволяет не переоткрывать соединения после каждого обмена "запрос-ответ" между клиентом и сервером. Повторно используются соединения только в том случае, если такие соединения поддерживаются клиентом и сервером согласованно. Время ожидания нового запроса на зарезервированном соединении составляет 75 секунд. Рекомендуется выключать этот параметр при обслуживании более 100 одновременных соединений, поскольку слишком большой ресурс сервера начинает тратиться на проверку состояния зарезервированных соединений, что отрицательно сказывается на производительности системы в целом.

- Сжимать трафик: позволяет серверу использовать архивацию передаваемых данных. Архивация применяется только в том случае, если браузер удаленного клиента способен корректно обрабатывать сжатые данные. Для сжатия трафика используется библиотека zlib (http://www.zlib.net/). Минимальная тестированная на совместимость версия - 1.0.4, она включается в стандартную поставку сервиса.

- Отключать алгоритм Nagle для соединений: Выключает алгоритм Nagle для TCP соединений, путем включения опции TCP_NO_DELAY у сокетов. Данная опция будет работать только при включенной опции "Повторно использовать сессии".

- Способ идентификации сессии: позволяет указать каким способом будет отслеживаться сервером открытая сессия. Возможны варианты отслеживания по идентификатору сессии, по IP-адресу удаленного пользователя, а также одновременное отслеживание по идентификатору и IP-адресу.

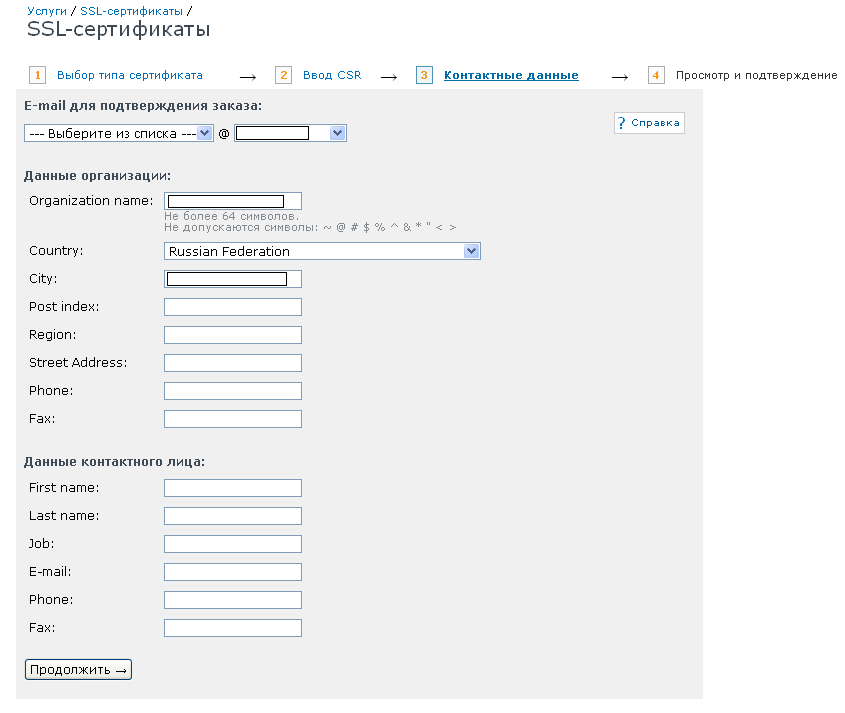

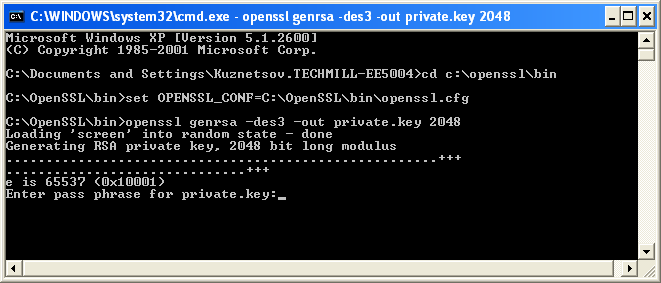

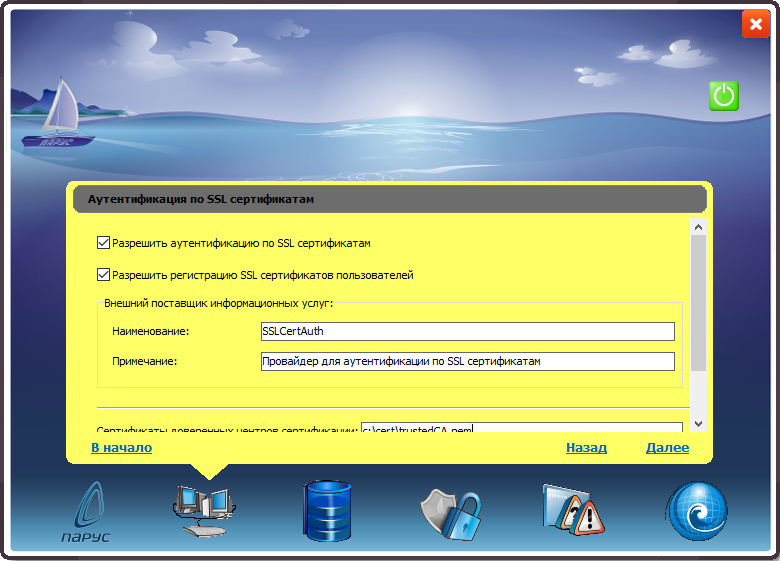

- Сертификат центра сертификации: указать путь на жестком диске к файлу *.pem, скачанному с сайта Центра сертификации на этапе получения SSL-сертификата.

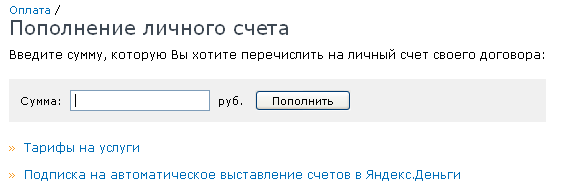

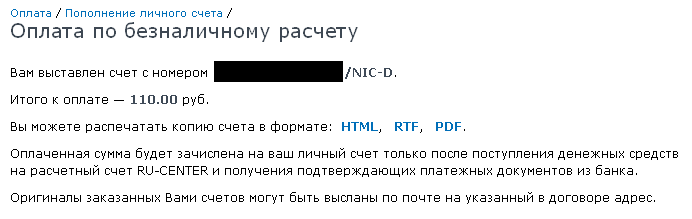

- Сертификат домена: указать путь на жестком диске к файлу, полученному на этапе получения SSL-сертификата в личном кабинете на сайте RU-CENTER .

- Закрытый ключ: указать путь на жестком диске к файлу закрытого ключа, сгенерированному в процессе получения SSL-сертификата.

- Пароль закрытого ключа: указать при необходимости.

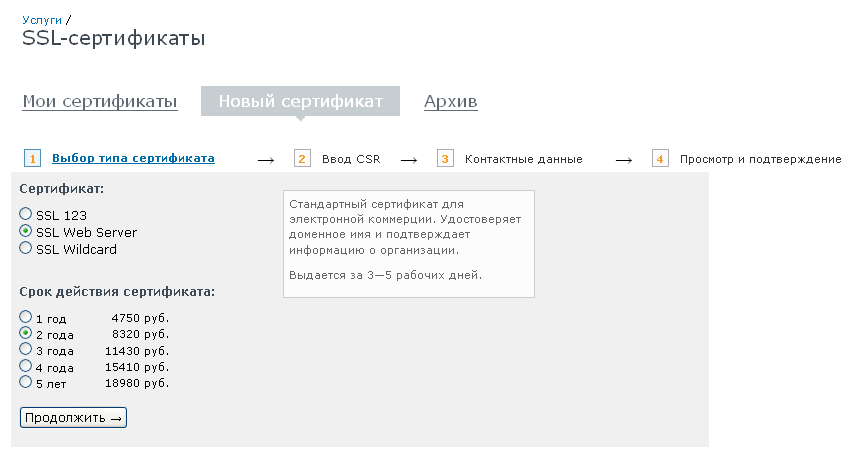

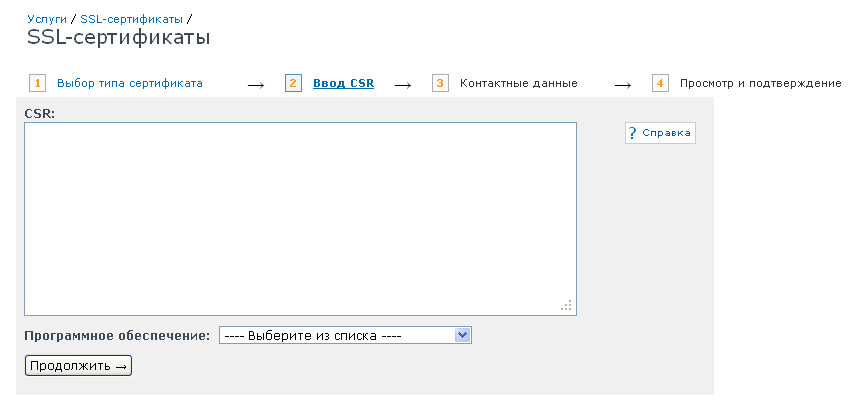

Подробнее про процесс получения SSL-сертификата написано здесь.

Особенности специфичные для Linux редакции описаны с соответствующем разделе.

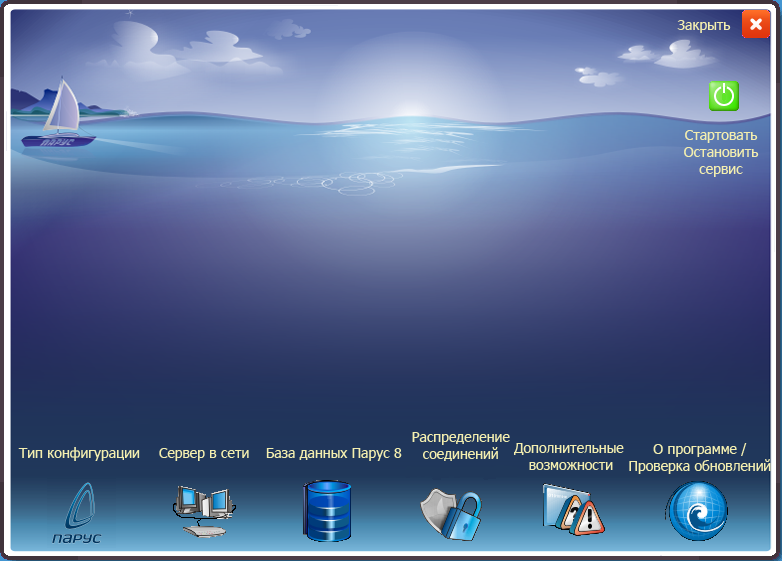

. При нажатии на нее сервис будет остановлен.

. При нажатии на нее сервис будет остановлен.

Whois2

Whois2